Las universidades son un potencial objetivo para los creadores de botnets. A ello contribuye el creciente número de dispositivos que integran la Internet de las Cosas (IoT) y la naturaleza de las redes universitarias.

Un problema subyacente es que en cada campus operan múltiples redes, tanto públicas como privadas. A algunas de ellas pueden tener acceso más o menos indiscriminado tanto el personal como los profesores y los alumnos. La práctica del Bring Your Own Device (BYOD), esencial para que los estudiantes puedan llevar sus propios dispositivos al campus, provoca que se modifique todos los días el conjunto de aparatos conectados. La amenaza es que algunos de éstos pueden estar infectados. Por añadidura, algunos laboratorios integran a las redes dispositivos sin características de seguridad, lo que abre nuevas ventanas de ataque.

Estas condiciones, por supuesto, complican la ciberseguridad y vuelven a las universidades un campo fértil para el reclutamiento de máquinas de las botnets.

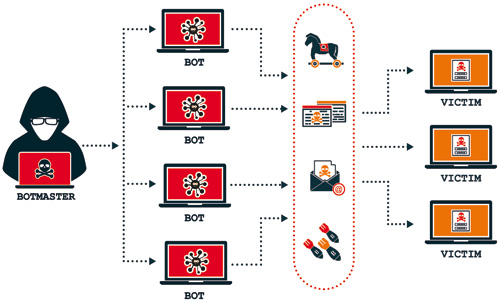

Una botnet es sencillamente una red de dispositivos infectados. A una máquina afectada se le denomina bot (robot network). Los aparatos infectados son controlados por uno o varios hackers denominados bot masters o bot herders. Lo hacen mediante un protocolo de “Comando y Control” (C&C) que implementan de manera remota.

El tipo de aparatos atacados no se limita a las computadoras, sino que cualquier equipo conectado a la Internet es un blanco posible. En otras palabras, lo mismo pueden ser afectados un refrigerador que una cámara de circuito cerrado, un televisor, un teléfono inteligente o un reproductor de audio.

Universidades: botín para las botnets

Las primeras botnets surgieron hace más o menos dos décadas, de acuerdo con un análisis publicado por IBM. Originalmente, tenían una arquitectura de cliente-servidor. Ahora, con mayor frecuencia, utilizan una arquitectura peer-to-peer (P2P), lo cual dificulta desmantelar la red.

Por supuesto, los dispositivos que integran las redes universitarias son objetivos muy apetecibles para los piratas informáticos. Esto se debe, en parte, a que el número de aparatos reclutados puede ser muy elevado. Además, muchos de dichos dispositivos, sobre todo los pertenecientes a los estudiantes, suelen presentar deficiencias en las actualizaciones de seguridad.

Todas la infecciones de esta clase comienzan con un algún tipo de malware, generalmente un Troyano o un gusano. Para propagarse suelen usar ataques de fuerza bruta dirigidos a puertos protegidos por credenciales débiles o bien, utilizan alguna debilidad en el sistema operativo (exploit), como EternalBlue.

En otras ocasiones, se instala con la participación involuntaria del usuario, mediante el correo electrónico. En este caso, descargar o abrir archivos adjuntos suelen dar paso a la infección. Una manera más de infectar los equipos consiste en inducir al usuario a hacer clic en alguna liga que conduce al malware, el cual, una vez que se instaló, procede a descargar el programa que convierte en bot al dispositivo.

La afectación de un equipo no siempre es aparente de modo inmediato, aunque el bot master lo utilice para ejecutar tareas encubiertas, como esparcir spam, realizar criptominería o participar en ataques de denegación de servicio (DDoS). De hecho, es muy común que el usuario legítimo no se percate de la situación, lo que ha llevado a comparar metafóricamente a esos equipos con zombies.

Reforzar la ciberseguridad

Como siempre que se trata de ciberseguridad, es esencial entrenar adecuadamente al personal para que sigan las medidas adecuadas. En particular, evitar que los dispositivos conectados a las redes de las universidades sean reclutados en botnets incluye:

● Actualizar el sistema operativo y todo el software de manera regular.

● Usar passwords robustos. Un buen gestor de contraseñas puede facilitar la tarea.

● Utilizar software de seguridad confiable.

● Monitorear las redes de manera regular para identificar cualquier cambio sospechoso en el tráfico de información.

● Realizar pruebas de penetración para conocer las vulnerabilidades de las redes en las universidades y determinar la mejor manera de repeler a las botnets.

● Implementar y mantener campañas de concientización y difusión de la importancia de la ciberseguridad entre los miembros del campus, tanto profesores, como empleados administrativos y estudiantes.